La supuesta “mega filtración” atribuida a SudamericaData y amplificada por medios como América 24 con el turbio operador de Nicolás Wiñazki en el programa wifi 24 ciclo de mesa de operaciones de la Side libertaria de Santiago Caputo carece de sustento técnico y jurídico, ya que resulta materialmente imposible extraer datos de un servidor clausurado, desconectado y bajo custodia judicial desde 2023, lo que expone una operación de desinformación organizada y una grave irresponsabilidad mediática.

La denuncia por una supuesta filtración masiva de datos personales de ciudadanos argentinos en la dark web abrió una nueva alarma en materia de ciberseguridad. Sin embargo, detrás del impacto del titular y del volumen de información mencionado —más de 1 terabyte de datos— emerge una pregunta central que nadie puso sobre la mesa: ¿Cómo es posible extraer información de un servidor que se encuentra clausurado, desconectado y bajo custodia judicial desde 2023?

La versión que no cierra comenzó a circular a través del portal Infobae, que aseguró que los datos publicados pertenecerían a la base de la empresa Work Management, señalada como continuadora de SudamericaData, la firma clausurada por orden de la Justicia Federal en el marco de una causa por espionaje ilegal a jueces, funcionarios y dirigentes políticos.

Un servidor clausurado, desconectado y bajo control judicial

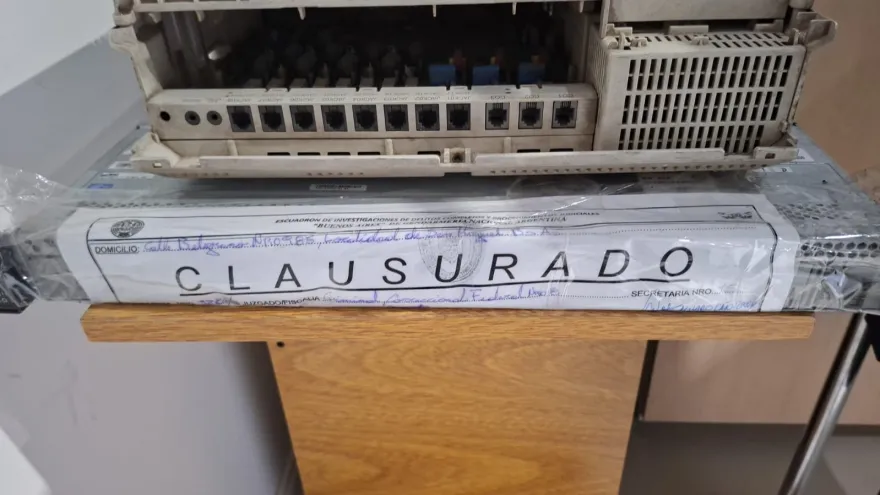

Una imagen a la que accedió Enlave.arg y que acompaña este artículo es por demás elocuente: muestra al servidor de SudamericaData físicamente clausurado con una faja oficial de Gendarmería Nacional Argentina, perteneciente al Escuadrón de Investigaciones de Delitos Complejos y Procedimientos Judiciales “Buenos Aires”.

En la faja se consigna el domicilio Belgrano 985, San Miguel, provincia de Buenos Aires, y la intervención del Juzgado Criminal y Correccional Federal Nro. 8, el mismo que en noviembre de 2023 ordenó el allanamiento y clausura de SudamericaData.

Los datos clave son claros y verificables: SudamericaData no opera como servidor desde 2023; su infraestructura fue secuestrada, desconectada y quedó bajo control judicial; y, en términos técnicos y jurídicos, no existe un servidor activo desde el cual se puedan “robar” datos.

La versión mediática que no cierra

A pesar de ello, la narrativa que se instaló desde el medio que conduce Daniel Hadad sostiene que la información publicada en la dark web habría sido “robada” de SudamericaData o de su supuesta continuadora. Sin embargo, quienes conocen el expediente y el procedimiento de clausura son categóricos: no hay forma material de extraer datos de un servidor que está apagado, secuestrado y depositado como evidencia judicial.

Más aún, lo cierto es que SudamericaData existe solo en términos administrativos, no operativos, no tiene servidores online, no presta servicios y no posee conectividad. Por lo tanto, atribuirle una filtración resulta, como mínimo, técnicamente imposible resulta, como mínimo, técnicamente imposible.

Work Management, otro sistema

Otro punto deliberadamente confuso es la vinculación entre SudamericaData y Work Management. Según información de primera mano, Work Management es una plataforma web de gestión, sin relación técnica directa con los servidores incautados en 2023.

Incluso en el supuesto —no probado— de que ambas estructuras hubieran tenido algún vínculo histórico, el hecho concreto sigue siendo el mismo: el servidor de SudamericaData está clausurado por la Justicia.

No existe ninguna posibilidad técnica de que se descarguen archivos RAR de tal tamaño, se acceda de forma remota, se copie información o se produzca una supuesta “exfiltración” de datos desde un equipo que se encuentra físicamente clausurado, desconectado de toda red y bajo custodia judicial. Además, lo que se almacena en servidores de este tipo no son archivos comprimidos descargables, sino bases de datos estructuradas. Incluso en el escenario hipotético de que existieran esos archivos, la descarga del más pequeño demandaría días completos por su peso, lo que vuelve inverosímil el relato difundido.

Desinformación organizada y foros criminales

Parte de esta operación de desinformación se originó en foros frecuentados por ciberdelincuentes, espacios de la llamada deep web donde circula información no verificada, manipulada o directamente fabricada con fines extorsivos, comerciales o políticos.

Resulta alarmante que medios de comunicación masivos hayan replicado contenido proveniente de estos foros sin ningún tipo de validación técnica, exponiendo a la ciudadanía a riesgos concretos. La difusión irresponsable de enlaces y URLs ilegales no solo desinforma: expone a usuarios a malware, virus y trampas digitales diseñadas deliberadamente.

En ese sentido, la maniobra montada para instalar esta versión es objetivamente más peligrosa que la supuesta filtración que dicen denunciar.

La difusión coordinada y el negocio detrás del miedo

La viralización inicial de esta falsa noticia fue impulsada de manera sincronizada por personas que se presentan públicamente como “expertos en informática”, sin aportar peritajes independientes, sin pruebas técnicas y sin verificar el estado real de los sistemas involucrados.

Este esquema no es nuevo. La generación de pánico digital y la exageración de supuestos “mega leaks” suele ir acompañada de la promoción de consultorías privadas de ciberseguridad que lucran con el miedo, ofreciendo servicios de prevención a partir de escenarios deliberadamente distorsionados.

Se trata de un modelo que se sostiene sobre la ignorancia técnica del público general, la falta de investigación periodística y la espectacularización del miedo tecnológico.

Medios, fake news y responsabilidad

Lo más grave no es solo la existencia de desinformación, sino la complicidad por omisión de determinados medios, como el de Daniel Hadad, que replicaron estas versiones sin investigar su veracidad, sin consultar a la empresa involucrada y sin comprender los fundamentos técnicos mínimos del caso.

Esta conducta irresponsable no solo legitima información falsa, sino que daña reputaciones, expone a personas que se encuentran a derecho y ha llegado incluso a poner en riesgo la seguridad personal de integrantes de la empresa, al difundirse datos privados y direcciones particulares.

Finalmente, vale recordar que SudamericaData fue clausurada en 2023 por orden del juez Marcelo Martínez de Giorgi, a pedido del fiscal Gerardo Pollicita. Esa causa sigue siendo el marco jurídico vigente, aunque hoy se encuentre virtualmente paralizada y con la web de la polémica ni siquiera inhibida.

La imagen del servidor clausurado que acompaña este artículo no es un detalle menor: es una prueba material de que algo no encaja en el relato dominante. Y mientras nadie explique cómo se puede robar información de un servidor apagado y custodiado por la Justicia, la historia de la “mega filtración” seguirá teniendo un agujero imposible de tapar.

El dueño de la firma Mario Ares denunció una maniobra para “generar pánico”. Investigará el caso el juez Sebastián Casanello

La investigación por el ciberataque que expuso datos sensibles de millones de argentinos pasó a Comodoro Py. (Fotografía: RS Fotos)

La trama detrás del ciberataque a la base de datos privada Work Management, que a mediados de diciembre pasado expuso información sensible de miles de ciudadanos en la dark web, sumó este jueves un capítulo decisivo. Tras una denuncia presentada por Mario Ares, el ingeniero y ex funcionario de la AFIP propietario de la firma atacada, la Justicia de Garantías de San Martín se declaró incompetente y remitió el expediente a los tribunales de Comodoro Py.

Este giro coincide con la contraofensiva judicial de Ares. En diálogo con este medio el empresario brindó su versión de los hechos, desmintió que la información viralizada corresponda a sus sistemas y profundizó su estrategia para despegarse del escándalo: asegurar que los servidores de Work Management nada tienen que ver con los de su antecesora, Sudamericadata.

Esta última plataforma, según explicó, permanece inactiva desde 2023 imposible acceder a el servidor de la empresa

La filtración más grande”

La magnitud del incidente encendió todas las alarmas en la comunidad de ciberseguridad. Oportunamente, especialistas como Maximiliano Firtman, Javier Smaldone y Julio Ernesto López difundieron el caso y coincidieron en afirmar que se trató de la filtración más grande de la historia del país.

Según reportó el sitio especializado Daily Dark Web, el volumen de información comprometida es escalofriante: más de 60 millones de registros impositivos, 75 millones de la Propiedad Automotor (DNRPA), 176 millones de registros laborales de la ANSES, y millones de datos de telefonía celular y correos electrónicos.

Sin embargo, ante la consulta de este medio sobre cómo explica ese nivel de detalle en la información privada (como registros de ARCA y teléfonos), Ares fue categórico: “Los archivos listados en la supuesta filtración no corresponden a archivos que estaban dentro de un servidor nuestro”.

“De acuerdo a lo que nuestro equipo pudo verificar y las pericias realizadas por el equipo de la Dirección de Lucha Contra el Cibercrimen, que llevó adelante la recolección de los datos para examinar el acceso indebido, se demuestra que los archivos listados no estaban en nuestro servidor”, aseguró el dueño de Work Management.

La “falla humana” y el Firewall

Ares reconoció el hackeo, pero lo atribuyó a una vulnerabilidad técnica momentánea durante una actualización de seguridad y no a la estructura de la base de datos en sí. Según explicó, la intrusión ocurrió mientras implementaban un “nuevo firewall en cascada” para complementar la seguridad existente, aprovechando una ventana de tiempo en la que hay menor actividad en los sistemas.

Cuál fue la falla técnica que permitió el ingreso?

— El nuevo firewall funciona teniendo todos los puertos abiertos por defecto y se tienen que ir cerrando todos y habilitando únicamente los que se van a utilizar. Se conectó de manera momentánea a una red interna sin haber terminado de configurar el mismo por un breve periodo de tiempo. Al estar bajo constantes ataques, pudieron detectar el puerto abierto y realizar un ataque de fuerza bruta sobre las credenciales —detalló Ares, quien enfatizó que el servidor afectado “no pertenece a la empresa Sudamericadata”, cuya web, aclaró, se encuentra offline.

La polémica por Sudamericadata

Uno de los puntos más sensibles del caso es la vinculación de Ares con Sudamericadata Group, la firma que quedó bajo la lupa en 2023 en la causa que investiga por espionaje ilegal a jueces y políticos.

Hasta ahora, la versión instalada indicaba que dicha empresa había sido clausurada por la Justicia. Sin embargo, Ares aprovechó la entrevista para desmentir tajantemente esa información y asegurar que su operación es legal.

“Nos gustaría aclarar con respecto a la Causa Zanchetta que nosotros siempre estuvimos a derecho y Sudamericadata no se encuentra clausurada, ni su página web prohibida, dado que no tenemos absolutamente nada que lo indique: no recibimos oficios, no recibimos citaciones, no recibimos absolutamente nada”, disparó el empresario.

Según su versión, en 2023 “únicamente se fajó un servidor con el objetivo de preservar la información sobre las consultas realizadas de un cliente nuestro (Zanchetta)”. Ares sostuvo que fue un problema administrativo sobre la inscripción al registro de bases de datos (estaba inscripto como persona física y no jurídica) lo que se utilizó para tildarlos de ilegales, situación que, afirma, ya fue rectificada.

El “pánico” y los foros de la Dark Web

En su denuncia judicial, Ares había mencionado que el objetivo del ataque fue “generar pánico”. Consultado sobre si veía una mano negra de la política o los servicios de inteligencia detrás de esto para perjudicarlo, el empresario planteó:

— Estamos partiendo de una falsa premisa. Con respecto a generar pánico nos referimos a que en los medios de comunicación se utilizó la supuesta filtración para exagerar y generar caos en la sociedad, plantando la idea de que todos están expuestos y haciendo referencia a foros de ciberdelincuentes famosos por divulgar virus.

Para Ares, la difusión irresponsable del caso incentivó a la gente a ingresar a sitios peligrosos “por recomendación de supuestos expertos en informática que de manera simultánea en las redes hicieron eco de la supuesta filtración sin antes comunicarse con nuestra empresa”.

Como pista clave, Ares aportó chats de WhatsApp de un número perteneciente a un sujeto que le ofreció “ayuda” después del incidente. Tras investigar en la web, el empresario identificó al sospechoso con nombre y apellido quien tendría antecedentes por delitos informáticos.

Al ser consultado sobre si existió un pedido de dinero a cambio de esa supuesta colaboración, Ares prefirió el silencio: “No podemos responder sobre esto debido a que está en proceso de investigación”. Será ahora tarea de la justicia federal determinar si hubo extorsión y si los datos que circulan en la web profunda salieron realmente de los servidores de Work Management o si, como dice su dueño, fueron “plantados” para simular una filtración récord.